Fimap e Metasploitable 2

Con il corso cyber-fu ci stiamo dilettando nell’exploitation della sempreverde metasploitable 2 versione Linux. Oggi facendo passare il menu mi son ricordato del buon vecchio fimap, un tool veramente ben fatto, completo e che non tradisce mai…

Peccato che le RFI/LFI stiano via via diventando sempre meno trovabili, ma con metasploitable abbiamo la possiblità di divertirci ancora un pochetto.

Qui una piccola guida su come usare fimap per attaccare Metasploitable e dire “Pwned!” (poverina….)

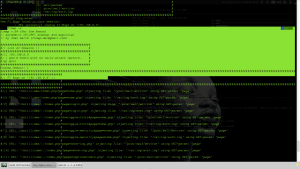

cominciamo con istruire fimap affinche compia una scansione ricorsiva (-H) , sul target (-u) con profondità (-d ) e salvi i link in un file esterno (-w) .

Il processo è abbastanza breve e alla fine otterremo un file in cui andremo a cercare le vulnerabilità ( -m -l)

Come potevamo immaginare i bug sono molti, anche se non mi aspettavo 384 risultati!!

Ora con la flag -x richiamiamo tutte le scansioni eseguita da fimap, selezioniamo il nostro target, dove vogliamo eseguire l’attacco e il tipo di shell che vogliamo che ci venga reversata…

Apriamo un altro terminale con una sessione di netcat e voilà!!

echo “Pwned!”

Anche sto giro è finito, se ne trovate altre fate sapè!!!

Daje!!

noyse

Tags: fimap, metasploitable2, rfi/lfi